📱 仮想通貨の二段階認証(2FA)とは?

初心者向けに仕組み・設定方法をやさしく解説

暗号資産の盗難の多くは、「パスワード流出+2FA未設定」が原因だよ。

特にフィッシング詐欺では、パスワードだけなら数秒で突破されちゃうんだ。

でも、認証アプリ型2FAがあるだけで、防げる被害は一気に増えるんだよ🐾

1. パスワードだけではなぜ不十分か?

まず根本的な問題から理解しよう。パスワードには、どれだけ強くしても避けられない弱点があるんだ。

- フィッシング詐欺による盗取:偽サイトに入力させてパスワードを盗む

- データベース流出:どこかのサービスが不正アクセスされ、パスワードが漏洩する

- 使い回しのリスク:複数サービスで同じパスワードを使っていると、1か所の漏洩が全滅につながる

- ブルートフォース攻撃:コンピューターで片っ端から試す「総当たり攻撃」

つまり、パスワードは「知識」だけで成り立つ認証であり、その「知識」が漏れたらアウトなんだ。

2. 「認証の3要素」とは何か?

セキュリティの世界では、「本人確認(認証)」の要素を3種類に分類しているんだ。

二段階認証(2FA)とは、この「知識」と「所持」の2要素を組み合わせることで認証を強化する仕組みだよ。パスワード(知識)+スマホアプリが生成する一時コード(所持)の両方がないとログインできないようにするんだ。

3. TOTP(時刻ベースワンタイムパスワード)の仕組み

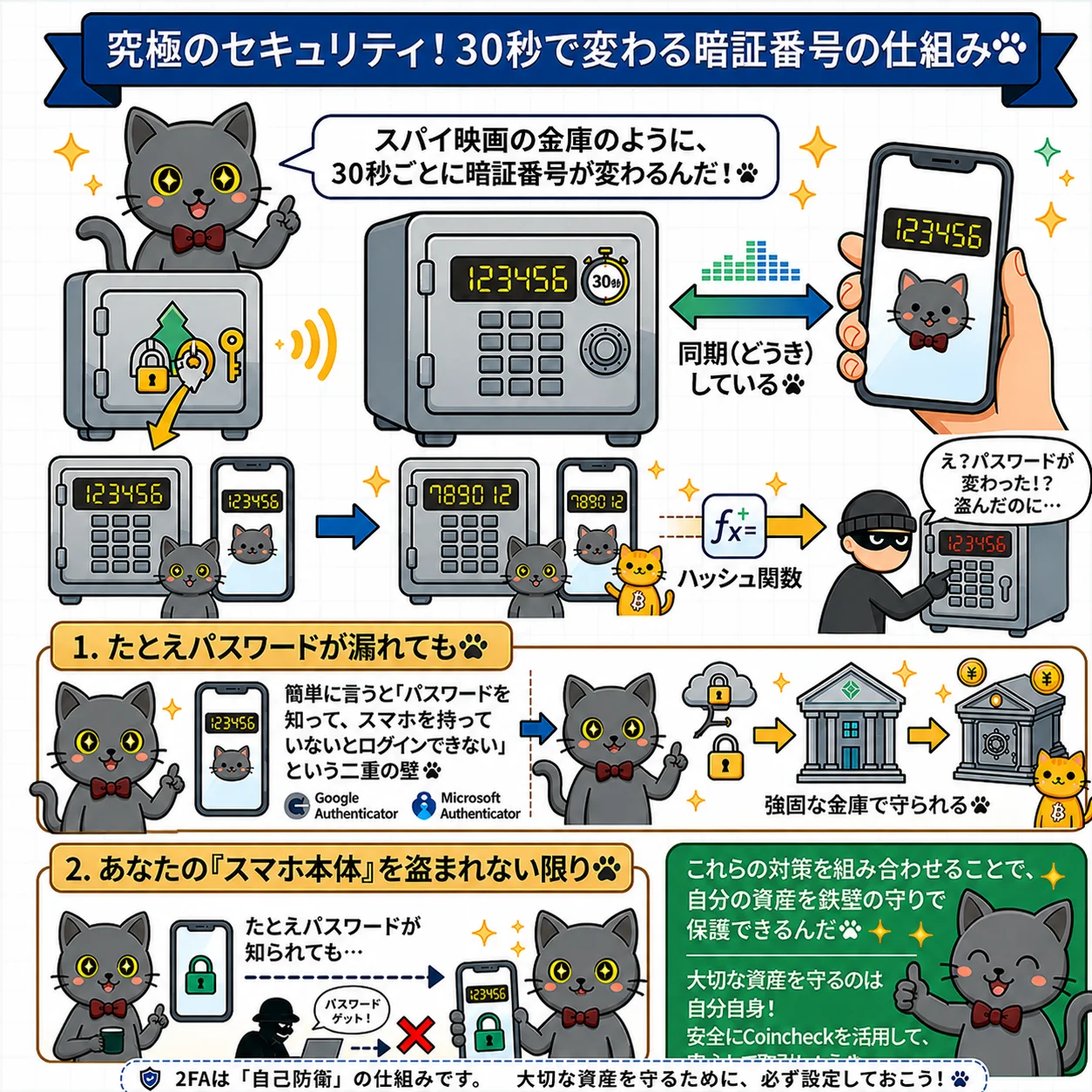

Google認証アプリ(Google Authenticator)やMicrosoft Authenticatorなどで使われている技術がTOTP(Time-based One-Time Password)だよ。30秒ごとに変わる6桁のコードだ。

TOTPが生成される仕組み

仕組みはシンプルだよ。

共有シークレット (初回QRコード読み取り時にサーバーと共有したランダムな鍵)

現在時刻(Unix時間) 1711587300 → 30で割った値(カウンター)を使う → 57052910

// この2つを標準的にはHMAC-SHA1(ハッシュ関数)等で計算し、6桁に切り出す

結果: 861 492

// 30秒後に時刻が変わるので、全く違う6桁になる

次のコード: 304 751

ポイントは以下の3点だよ。

- サーバーとアプリが同じ「シークレット」と「現在時刻」を持っているから、同じ計算結果を独立して算出できる

- 通信でコードをやり取りしていないから、通常のログイン時には途中で盗み見される(傍受される)リスクがほぼない

- 30秒で失効するから、万が一コードを盗まれても次の30秒後には無効になる

スパイ映画によくある「30秒ごとに暗証番号が変わる金庫」をイメージしてみて!たとえ泥棒にパスワードを盗まれても、あなたの手元にある『スマホ本体』を盗まれない限り、絶対にログインできない最強の仕組みなんだよ🐾

4. なぜハッカーは2FAを破りにくいのか?

仮にハッカーがあなたのパスワードを入手したとしても、2FAが有効な場合に突破するためには、

- あなたのスマートフォンを物理的に奪うか

- スマートフォン内の認証アプリに不正アクセスするか

- 30秒以内に正しいコードを当てるか(6桁で100万通り)

…のどれかが必要になる。実際には取引所側で「数回間違えるとロックされる仕組み」があるため、100万通りを30秒で総当たりすることは不可能に近いんだ。物理的にスマホを奪うのもリモート攻撃とは全く異なるリスクだから、2FAは極めて破られにくいんだよ🐾

SMS(ショートメッセージ)でコードを受け取る方式の2FAは、「SIMスワップ詐欺(電話番号を乗っ取る攻撃)」に弱いんだ。暗号資産取引所の2FAには、なるべく認証アプリ(Google AuthenticatorやMicrosoft Authenticatorなど)を使うことを強くおすすめするよ。

5. 認証アプリのバックアップは絶対に保存しよう

2FAは最強のセキュリティだけど、唯一の弱点が「スマホをなくした・壊れた・機種変更した時」だね。

スマホが壊れると、取引所にログインできなくなって自分自身も締め出されてしまうんだ!

だから、2FAを設定した時に表示される「バックアップコード」や「シークレットキー(文字列)」は、絶対に紙にメモして金庫や安全な場所に保管しておこう🐾

Google Authenticatorの「クラウド同期機能」を使えば新しいスマホでも復元できて便利だけど、Googleアカウント自体が乗っ取られたら2FAごと突破される危険があるよ。もし同期を使うなら、大元となる『Googleアカウント自体』のパスワードを強力にし、Googleアカウントにも2FAを設定しておくことが絶対条件だよ🐾 高額保有者はオフライン(紙のメモ等)のバックアップを優先してね。

6. コインチェックでの2FA設定(概要)

コインチェックは認証アプリによる2FAを標準でサポートしているよ。設定の流れはこんな感じだ。

- Google Authenticator(またはMicrosoft Authenticatorなど)をスマホにインストール

- コインチェックのアカウント設定で「二段階認証の設定」を開く

- 表示されるQRコードを認証アプリで読み取る

※この画面に表示されている『セットアップキー(文字列)』を必ず紙にメモして保管してね!これが一番確実なバックアップになるよ🐾 - アプリに表示された6桁コードを入力して確認

- 設定完了。以後ログインのたびに6桁コードが求められる

一度設定すると、仮にパスワードが漏洩しても、スマホを持っていない第三者はログインできなくなるんだ🐾

📝 まとめ:二段階認証のポイント

- パスワードだけでは「知識漏洩」に対して無力。2FAは「所持」を追加して二重の壁を作る

- TOTPはハッシュ関数×時刻で30秒限定のコードを生成する。傍受リスクがほぼゼロ

- より安全性を高めるため、暗号資産の口座ではSMSより「認証アプリ」を使うのがおすすめだよ🐾

- コインチェックはGoogle Authenticatorなどの認証アプリに対応済み

2FAの設定は3分もあればできるのに、これをやるかどうかで安全性が劇的に変わるんだよ。暗号資産の口座を開いたら、まず絶対にやること。これだけはボクが断言できるよ🐾

🏦 2FAは「設定できる取引所を選ぶこと」がスタートライン

2FAを設定しようとしても、認証アプリに対応していない取引所では設定できないんだ。また、海外の取引所の中にはセキュリティ基準が低いものや、日本の金融庁に登録されていないものもある。

だから口座を作る前に「国内登録済み・2FA対応済み・実績ある取引所」を選ぶことが、安全への第一歩になるよ🐾

さあ、あなたも暗号資産の世界へ!

まずは国内大手の取引所で無料口座を作って、少額から始めてみよう🐾

【PR】

🏦 Coincheck(コインチェック)

アプリダウンロード数No.1!まずはWebブラウザから無料登録し、「Coincheckつみたて」で放置運用を始めてみてね🐾

👉 Coincheckで無料口座開設※暗号資産取引は元本保証がなく損失のリスクがあります。まずは無くなってもいい余剰資金で少額から始めるのが資産防衛の基本です。

❓ よくある質問(FAQ)

Q. 二段階認証を設定しないと危険ですか?

A. とっても危険だよ🐾 パスワードが漏れた瞬間に不正ログインされるリスクが大幅に高まるから、口座を開設したら真っ先に設定しよう。

Q. SMS認証と認証アプリはどちらが安全ですか?

A. 認証アプリの方が安全だよ🐾 SMSはスマホの電話番号ごと乗っ取られる「SIMスワップ攻撃」という手法に弱いから、Google Authenticatorなどのアプリを使うのがおすすめ!

Q. Google Authenticatorを入れたスマホを機種変更したらどうなりますか?

A. 設定を新しいスマホに引き継ぐ必要があるよ🐾 アプリ内のエクスポート機能を使うか、設定時にメモした「バックアップキー」を使って復元してね。

🎯 次に読むべき最適な1記事

🛡️ 仮想通貨の詐欺に注意!もふねこが教える6つの手口と防衛策🐾

もふねこだよ。🐾 「二段階認証って設定した方がいいって聞くけど、なぜ安全なの?」って気になるよね。今日はそのしくみを技術的に分解して説明するよ。設定するだけでセキュリティが劇的に上がるのに使わないのはもったいないんだ!